دانلود انواع مقاله

(پروژه، مقاله، پایان نامه، گزارش کارآموزی، سوالات استخدامی، طرح توجیهی و...)دانلود انواع مقاله

(پروژه، مقاله، پایان نامه، گزارش کارآموزی، سوالات استخدامی، طرح توجیهی و...)پروژه رشتة کامپیوتر – مقایسه شبکه های Wi-Fi و Wimax…

دسته: کامپیوتر

حجم فایل: 743 کیلوبایت

تعداد صفحه: 57

مقدمه

در دنیای امروز با افزایش جمعیت و رشد شهرها ضرورت برقراری ارتباط مفید و موثر بیش از پیش احساس می شود و همواره تغییر و تحول چشمگیری در این خصوص از سوی صاحبان صنعت ارتباطات در جهان صورت می گیرد. پیدایش ابزارهای ارتباطی اولیه نظیر مورس و تلگراف سبب شد تا انسان ها خود را به یکدیگر نزدیکتر کنند و اختراع تلفن باعث گردید این نزدیکی بیشتر احساس شود. تلفن یک پدیده خارق العاده در جهان ارتباطات از دیرباز مطرح بوده و تا ابد باقی خواهد ماند. سرانجام با به میان آمدن رایانه و آرپانت یا اینترنت امروزی افق جدیدی در عرصه ی ارتباطات گشوده شد و به همین بهانه شبکه های ارتباطی پدیدار شدند. گسترش جوامع اداری باعث شد شبکه های رایانه ای نیز رشد چشمگیری پیدا کرده و امروزه شاهد یک نبرد واقعی در این زمینه باشیم.

مبحث شبکه بسیار گسترده و پیجیده است. اما ما در اینجا به بررسی شکل نوینی از شبکه های رایانه ای و ارتباطی تحت عنوان Wireless یا بی سیم خواهیم پرداخت. فن آوری بی سیم مدتهاست که مورد استفاده قرار می گیرد. برقراری ارتباط تلفن همراه، بین شهری و یا بین المللی و نیز برقراری ارتباط بین یگان های نظامی گوشه ای از این فن آوری است. اما تبادل اطلاعات از یک محل به محل دیگر دسترسی جدیدی در دنیای بدون سیم فراهم آورده و هرروز بر دامنه کاربران آن افزوده می شود.

تشریحی برشبکه

انواع شبکه هایwirelessوکاربرد ان

مشکلات مربوط به امواج رادیویی

تقسیم بندی سیستم های wireless

فصل اول مفاهیم پایه ارتباطات

فصل دوم wi-fi

فصل سوم wimax

فصل چهارم مقایسه wimax-wi-fi

نتیجه گیری

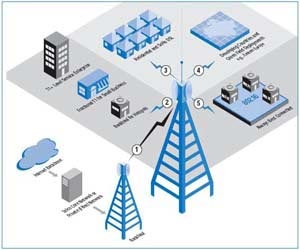

در آینده ای بسیار نزدیک با توجه به رشد نیازهای کاربران و سرویس هایی که می توان از طریق این شبکه ها ارائه نمود، مطابق آنچه در شکل زیر نشان داده شده است، از این تکنولوژی در کلیه قسمتهای شبکه اعم از توزیع و دسترسی استفاده می شود.

یعنی WiMax به علت امکان برقراری ارتباط با تجهیزاتی مبتنی بر Wi-Fi می تواند در هر قسمت مورد استفاده قرار گیرد. به طور مثال در برخی از قسمت ها لازم است از باندهای فرکانسی دارای مجوز استفاده نمود که به جای تکنولوژی Wi-Fi از WiMax استفاده می شود. همچنین در نقاطی که کیفیت سرویس در شبکه مد نظر می باشد نیز می توان از این تکنولوژی استفاده نمود.

قیمت: 15,000 تومان

پروژه رشتة کامپیوتر – ربات مسیریاب…

دسته: کامپیوتر

حجم فایل: 245 کیلوبایت

تعداد صفحه: 37

چکیده

توسعه روزافزون رباتها و گسترش استفاده از آنها در زمینه های مختلف، باعث بوجود آمدن فصلی نو در زندگی بشر شده است. با شروع هزاره سوم و ورود انسان به قرن 21 آرزوی انسان برای ساختن انسان ماشینی، دور از ذهن به نظر نمی رسد. این همه در سایه تحقیقات و مطالعات فراوانی است که در زمینه هوش مصنوعی و رباتیک انجام گرفته است و امروزه با به میدان آمدن ابزارهای محاسبات نرم (Soft Computing) هوش مصنوعی و رباتیک وارد مرحله جدید از زندگی خود می شوند. البته باید توجه داشت رشد تکنولوژی در تمام زمینه ها به خصوص کامپیوتر نقش مهمی در پیشرفت فن آوری رباتیک داشته است.

رباتهای متحرک دسته ای به خصوص از رباتها هستند که توانایی حرکت دارند. به همین دلیل هدایت کننده یک ربات متحرک نیاز به قابلیت هائی کاملاً هماهنگ مانند برنامه ریزی حرکت دارد. در برنامه ریزی حرکت هدف تولید حرکتی ایمن و انجام پذیر برای ربات می باشد. از آنجائی که یک ربات متحرک در جهانی با خواص ایستا و دینامیک کار می کند، برای بکارگیری مزیت استفاده از دانش موجود درباره جهان، مواجه با موانع ناشناخته بصورت بلادرنگ عموماً از دو سطح برنامه ریزی استفاده می کند، برنامه ریزی مسیر جهانی (مسیریابی جهانی) در سطح بالاتر و برنامه ریزی مسیر محلی (مسیر یابی محلی) در سطحی پایین تر. در حقیقت لایه پایین تر مسیر تولید شده توسط برنامه ریز جهانی را با پرهیز از موانع رهگیری می کند. برنامه ریز جهانی باید یک مسیر معتبر را به طور مؤثر جستجو کند و در صورت داشتن وقت باید آن را بهینه کند. در برنامه ریزی مسیر محلی هدف تولید پیوسته یک مسیر به هنگام شده برای سیستم هدایت ربات است. روشهای گوناگونی نیز برای برنامه ریزی جهانی و محلی ارائه شده است مانند استفاده از برنامه ریزی دینامیکی، الگوریتمهای ژنتیکی، روش میدان پتانسیل، و...

1. مقدمه

رباتها دارای انواع مختلفی می باشند. انواعی از آنها برای کارهای تک منظور ه برنامه ریزی شده اند و هوشمند نمی باشند مانند انواع رباتهایی که در صنایع از جمله صنایع از جمله صنایع اتومبیل سازی، صنایع غذای و... استفاده می شوند انواع دیگر این رباتها که هوشمند می باشند برای کارایی از قبیل اکتشاف در کرات دیگر، دریانوردی و... استفاده می شوند. لازم به توضیح است که منظور از هوشمند بودن رباتهای فوق این است که این رباتها از قبل برنامه ریزی شده اند و در مواقع حساس تصمیم مناسب را می گیرند امروزه شبـکه های عصبی و منـطق فازی با عث تحـول شگرف در هوش مصـنو عی شده انـد.

قیمت: 20,000 تومان

پروژه دولت الکترونیک و راهکارهای آن…

- پایان نامه جهت اخذ درجه کارشناسی

- عنوان کامل: بررسی دولت الکترونیک و راهکارهای آن

- دسته: فناوری اطلاعات و کامپیوتر

- فرمت فایل: WORD (قابل ویرایش)

- تعداد صفحات پروژه: 53

- جهت مشاهده فهرست مطالب این پروژه اینجا کلیک نمایید

مقدمه

دولت الکترونیکی چیست ؟

دولت الکترونیکی را می توان چنین تعریف کرد: به کارگیری فناوری اطلاعات در بخش های مختلف دولت به منظور افزایش بهره وری و ارتقا سطح خدمات رسانی. مهم ترین نتیجه این امر، افزایش رضایت مردم خواهد بود به شرطی که پیاده سازی دولت الکترونیکی به طور صحیح و با موفقیت صورت گیرد. به عبارت دیگر، دولت الکترونیکی با این که می تواند یک گام اساسی برای دولت ها باشد، چالش برانگیز نیز است. اگر دولت ها نتوانند خدمات الکترونیکی را به صورت یکنواخت و قابل دسترس، در اختیار عموم افراد جامعه قرار دهند، دولت الکترونیکی منجر به شکاف طبقاتی بیش تر در جامعه و در نهایت نارضایتی مردم، و افزایش مشکلات خواهدشد. البته این به مفهوم انکار دولت الکترونیکی نیست بلکه تاکیدی است بر برنامه ریزی دقیق تر برای این امر مهم، که در عصر دیجیتال اجتناب ناپذیر به نظر می رسد. در این نوشتار سعی شده است که مبانی دولت الکترونیکی و اهمیت آن به بحث گذارده شود..

*تعریف دولت الکترونیکی:

دولت الکترونیکی به معنای اطلاع رسانی و خدمات رسانی به موقع، دقیق و کارا در ۲4 ساعت شبانه روز، ۷ روز هفته و تمامی روزهای سال از طریق وسایل ارتباطی گوناگون مانند تلفن و اینترنت است.

- فرمت: zip

- حجم: 0.12 مگابایت

- شماره ثبت: 505

پروژه درس کارشناسی ارشد مدیریت شبکه :مونیتورینگ شبکه های کامپیوتری…

دسته: کامپیوتر

حجم فایل: 134 کیلوبایت

تعداد صفحه: 15

مقدمه

علاوه بر جمع آوری اطلاعات می بایست آنها را به فرمتی مناسب برای function areaهایی که می خواهند از آن اطلاعات استفاده نمایند، تبدیل نماید (consolidate).

وسایلهای مختلف در شبکه وجود دارد که هر کدام از آنها اطلاعات خود را با یک فرمت خاص می دهدو ماجول مانیتورینگ می بایست تا حد امکان این فرمتها را یکسان و قابل استفاده برای لایه های بالاتر نماید و به عبارتی قبل از ذخیره نمودن اطلاعات می بایست یک سری پیش پردازش روی داده ها انجام دهد.

1- اطلاعات نظارت شده

انواع اطلاعاتی که مانیتورینگ می تواند جمع آوری نماید عبارت است از:

اطلاعات وضعیت (Status Information) : هر عنصر یک سیستم در هر زمانی ممکن است روشن باشد و به درستی کار کند یا روشن باشد اما بدرستی کار نکند. وضعیت عناصر می تواند اثر مهمی روی کارایی کل سیستم داشته باشد و FCAPS برای آن مورد نیاز است.

اطلاعات پیکربندی (Configuration Information) : پیکربندی یک عنصر شامل همه خصوصیاتی است که می تواند بوسیله مدیر اصلاح شود.

اطلاعات مصرف (Usage Information) : اطلاعات مصرف یک عنصر شاملThroughput و تعداد کاربران فعال پشتیبان کننده آن می باشد. لازم به ذکر است که Throughput در وب سرور تعداد درخواست های Http، و در سرویس دهنده ای میل، تعداد پیام های پردازش شده و در روتر تعداد بسته های ارسالی می باشد.

آمارهای کارایی (Performance Statistics) : اطلاعات جمع آوری شده از یک عنصر شامل Delay، Latency درخواست هایی است که بصورت موفق در عنصر تکمیل شده است.

اطلاعات خطا (Error Information) : شامل اطلاعاتی درباره خطاها و عملیات ناصحیح در یک عنصر است.

اطلاعات توپولوژی شبکه (Topology Information) : همانطور که گفته شد توپولوژی اطلاعاتی است که ما در قسمت Discovery جمع آوری می نمودیم با این تفاوت که در صورت تغییرات توپولوژی تنها monitoring تغییرات را در بانک اطلاعاتی اعمال می نماید. اگرچه اطلاعات همبندی در طول فرایند کشف بدست آمده است، تغییرات همبندی به عنوان بخشی از فرآیند نظارت نیاز است که بدست آید. اطلاعات همبندی برای سیستم هایی که موقعیت های برخی از وسایل ممکن است مرتب تغییر کند، ضروری است مانند تلفن سلولی.

1- اطلاعات نظارت شده

3

2-مدل عمومی برای نظارت

3-جمع آوری داده

4

4

1-3 چالش های مانیتورینگ

4 1-1-3 مقیاس پذیری 5 2-1-3 ناهمگونی 5 2-3 روش های Passive Monitoring 5 1-2-3نرم افزارها 6 2-2-3 سرویس دهنده ها 6 3-2-2 شبکه ها 7

3-3 روش های Active Monitoring

8

1-3-3 نرم افزارها

8 2-3-3 سرویس دهنده ها 8 3-3-3 شبکه ها 9 4- پردازش های داده قبل از ذخیره سازی 9 1-4 کاهش حجم داده 9 2-4 پالایش داده 10 1-2-4 جدا نمودن فیلد داده 10 2-2-4 اعتبار سنجی فیلدها 10 3-2-4 اعتبار سنجی بین فیلدها 11 4-2-4 تصیح مقدار فیلد 11 3-4 تبدیل فرمت داده 11 5 مدیریت بانک اطلاعات 12 1-5 بانک اطلاعاتی پارتیشن شده 12 2-5 بانک اطلاعاتی غلتان 12 3-5 بانک اطلاعاتی متوازن 12 4-5 بانک اطلاعاتی سلسله مراتبی 13 5-5 بانک اطلاعاتی Round Robin 14

قیمت: 15,000 تومان

پروژه درس کارشناسی ارشد امنیت مدیریت شبکه…

دسته: کامپیوتر

حجم فایل: 173 کیلوبایت

تعداد صفحه: 23

Security Management

در مدیریت امنیت دو مبحث را باید در نظر بگیریم. 1- مدیریت امنیت که برای امن بودن شبکه است 2- درکنار آن یک نرم افزار مدیریت شبکه است که دارای قابلیت های فراوان برای اعمال مدریت در شبکه می باشد که شامل تغییر پیکربندی و بررسی وضعیت شبکه، خطاهای اتفاق افتاده و اینکه هر کاربر چه مقدار از امکانات شبکه استفاده کرده را نیز بررسی می کند. به همین دلیل امنیت نرم افزار شبکه نیز مطرح می شود که نرم افرازمدیریت شبکه نیز در دسترس همگان قرار نگیرد.

اخطار مهمی که نیاز به توجه دارد، امنیت کامپیوتر است که هیچ گونه روش معناداری وجود ندارد که امنیت قطعی در هرسیستم کامپیوتری را تضمین کند. تنها روش قطعی که امنیت کامپیوتر را تضمین می کند خاموش کردن تمام تجهیزات، قفل کردن آنها در اتاق، و دور انداختن کلید است. به هر حال این که سیستم را تاحدی بی مصرف ارائه می دهد. هر برنامه کنترل امنیت در سیستم های کامپیوتری در حال سبک و سنگین کردن بین مفید بودن سیستم و بازداشتن خسارت توسط مهاجم است. هر مکانیزم امنیتی دارای پیوستگی بین تنزل کیفی، افزایش هزینه وکاهش کارایی است. به علاوه افزایش بی وقفه قابلیت های مزاحم ها، مهاجم ها و موجودیتهای مضر دیگر که سعی به تجاوز سیستم می کنند نیاز به تکامل مکرر مکانیزم های امنیتی در مقابل چنین افزایشی نیز است.

Management network

یک شبکه داریم برای جمع آوری اطلاعات و اینکه برای جمع اوری اطلاعات را روی شبکه اصلی را اندازی کنیم یک شبکه راه اندازی می کنیم که اطلاعات از این شبکه دریافت کنیم که امنیت این شبکه هم باید تامین شود.

Cryptography and Key Management

اولین موردی که در بحث امنیت بوجود می آید، امنیت اطلاعات می باشد. در امنیت اطلاعات برای اینکه بخواهیم اطلاعات امن داشته باشیم و اطلاعات ما توسط کسانی که امکان دسترسی به ارتباطات را پیدا می کنند، افشا نشود بحث رمز گذاری پیش می آید که ما اطلاعات خود را رمز نگاری شده منتقل کنیم بینentity هایی که در شبکه ما هستند که دیگران نتوانند با شنود به اطلاعات دسترسی پیدا کنند.

فرم اصلی رمزنگاری تبدیل یک نمونه اطلاع قابل درک (متن واضح) توسط هر شخصی را به یک نمونه اطلاع خرد شده (متن رمز شده) به طوری که فقط توسط تعداد معدودی کاربر قابل دسترسی و ترجمه باشند، است. این کاربران قادر به ترجمه متن رمز شده به متن واضح بوسیله نمونه اطلاع (کلیدی) که به آنها داده شده می باشند. روش های رمزنگاری مختلف، فرضیات متفاوتی درباره ایجاد کلید و به اشتراک گذاشتن آن و استفاده از الگوریتم های متفاوت برای تبدیل متن رمز شده به متن واضح وجود دارد.

دو نوع رمز نگاری وجود دارد: 1- کلید عمومی 2- کلید اختصاصی

قیمت: 25,000 تومان